기본 서버로 먼저 Bastion Host 서버를 구성해 보고 이 서버로 Amazon EC2의 Default Image인 AMI를 생성한다.

해당 서버는 public subnet에 구성하여 외부에서 접속하도록 하고 이 서버를 통해 모든 Private subnet에 있는 리소스에 접속할 수 있도록 한다.

전체적인 Flow는

ㅇ EC2 생성 (key-pair 포함)

ㅇ EIP 할당

ㅇ EC2 접속 및 유저 설정 (신규 게정 생성, 패스워드 로그인 설정)

ㅇ AMI 생성

이다.

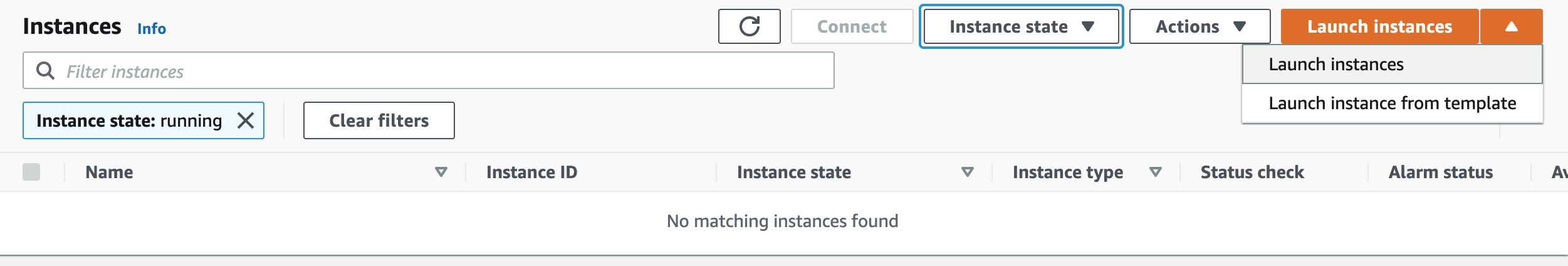

AWS > Service > ec2 로 검색하여 Lauch Instances를 Click하여 최초 생성으로 들어간다.

ec2 생성은

1. Choose AMI > 2. Choose Instance Type > 3. Configure Instance > 4. Add Storage > 5. Add Tags > 6. Configure Security Group > 7. Review 순으로 진행한다.

원하는 Type 중 Amazon Linux 2 AMI를 기준으로 설치하겠다. 필요에 따라 Ubuntu, SUSE, Red Hat등 다양한 OS 구성이 가능하다.

여기서는 t2.micro로 선택한다. bastion host로 사용할 예정이므로 큰 자원은 불필요하다.

VPC, Subnet, Network IP 등을 설정한다.

ㅇ VPC: sdshim-vpc-01 (기존에 구성했던 VPC)

ㅇ subnet: public-subnet-a-01 (public망으로 구성한 subnet)

ㅇ network interface IP: 10.0.1.201 (public-subnet-a-01의 CIDR가 10.0.1.0/24이므로 그 중에 IP 하나를 선택)

ㅇ IAM: 다른 자원 사용시 적절한 권한 부여 필요, 이번에는 불필요하므로 현재는 생략한다.

아래 부분중 User data 부분은 서버 생성 시 최초 스크립트를 적용해야 한다. 이 부분은 다음에 적용한다.

basionhost이므로 디스크 추가는 불필요하여 기본 디스크 8GiB 그대로 설정

Tag는 반드시 필요하나 여기서는 생략

Security Group은 Source와 제한적으로 설정해야 하나 이 서버는 Bastion Host이므로 0.0.0.0/0으로 설정, Port는 SSH 22로 설정

ec2 생성 시 기존 키페어를 사용하거나 신규 키페어를 생성한다. 새로 만든 ec2는 이 키페어로 접속한다.

새로 만들어지면 해당 서버에 접속하기 위하여 EIP를 하나 할당해 주도록 한다. 우선 EIP를 하나 생성한다.

만들어진 EIP를 통해서 Associate Elastic IP address를 클릭 후 Bastion Instance를 선택한다.

이제 접속을 위해 터미널을 연다.

접속 IP: 15.164.187.190

접속 계정: ec2-user

인증서: sdshim-ec2-keypair-210307.pem (chmod 400으로 권한 설정은 사전에 변경한다.)

으로 아래와 같이 접속한다.

$ ssh -i sdshim-ec2-keypair-210307.pem ec2-user@15.164.187.190

정상적으로 잘 접속이 되면 유저 세팅을 진행한다.

패스워드 기반으로 로그인 할 수 있게 /etc/ssh/sshd_config 를 수정한다.

PasswordAuthentication을 yes로 설정

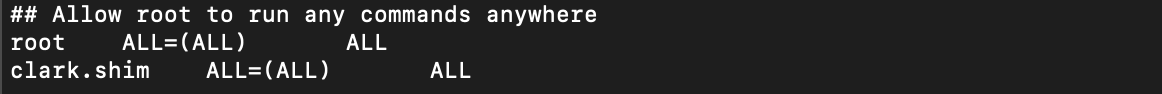

새로 만든 계정에 root 권한을 할당 한다.

/etc/sudoers를 수정하여 새로 만든 clark.shim 계정에 root 권한을 할당한다.

최종적으로 sshd를 리스타트하여 user/password 기반으로 접속하게 한다.

잘 접속됬음을 볼 수 있다.

이제 기본 유저 설정이 되어 있는 상태로 다른 서버를 생성할 수 있도록 AMI를 생성한다.

적당한 이름과 Description을 넣고 Image를 구성한다.

'AWS 기본 환경 실습 > 기본 VPC 환경 구성' 카테고리의 다른 글

| 03. AMI를 통해 EC2 생성 (0) | 2021.03.07 |

|---|---|

| 01. AWS VPC 기본 환경 구성 (0) | 2021.02.17 |